گروه گزارش ویژه مشرق - قرن بیست و یکم در محافل غربی به قرنی شهره است که در آن جامعه انسانی، با تکیه بر فنآوری پیچیده و گسترده اطلاعاتی عصر حاضر، به «جامعه اطلاعاتی» بدل میشود. جامعه اطلاعاتی با گسترش چشمگیر «دادههای مختلف» مواجه است و طبعا در چنین جامعهای، دست برتر با کسانی است که از برتری اطلاعاتی برخوردار باشند.

دغدغه دولتها در عرصه جامعه اطلاعاتی را میتوان در دو حوزه جستجو کرد. اگر بپذیریم که دغدغه اصلی دولتها علیرغم گذشت صدها سال از «پیمانهای وستفالی» در قرن هفدهم، همچنان همان «مقوله بقا» است که مورد اشاره اندیشمندانی چون «توماس هابز» بود، بنابراین دولتها دو دغدغه اصلی خواهند داشت:

از سوی دیگر، بشر در عصری بهسر میبرد که از آن بهعنوان عصر جهانی شدن یاد میکنند. در این عصر، شبکههای اجتماعی و ارتباطات الکترونیک نقشی بهسزا در تعیین افکار عمومی دارند و پروسه بیوقفه «آپلود» و «دانلود» در آن گستره وسیعی از دادهها را ایجاد میکند که قطعا قابلیت تجزیه و تحلیل دارند.

پروسه بیوقفه «آپلود» و «دانلود»، گستره وسیعی از دادهها را ایجاد میکند

که قطعا قابلیت تجزیه و تحلیل دارند.

پس از مقدمه فوق، این گزارش ویژه قصد دارد به پدیدهای نوین بپردازد که ظاهرا در کشور ما مغفول مانده است. این پدیده که «Big Data» (بیگ دیتا) نام دارد، امروزه نهتنها در عرصه اقتصادی بلکه در عرصه امنیتی مورد استفاده است و بالاخص مقامات اطلاعاتی آمریکایی بهطور حتم از آن استفاده امنیتی میکنند.

* بیگ دیتا چیست؟

اصل و بنیاد تعریف بیگ دیتا (Big Data) ، تعریفی اقتصادی است. بیگ دیتا از نظر لغوی بهمعنای «داده بزرگ» است و با تجزیه و تحلیل آن میتوان، «الگوهای پنهان»، «همبستگیهای ناشناخته» و سایر اطلاعات مفید را استخراج کرد. در عالم اقتصاد، داشتن چنین تحلیلی میتواند منجر به «مزیت نسبی» و جلب سود اقتصادی شود و بازاریابی موثرتر، از جمله بروندادهای این فرآیند تلقی میشود.

در بیگ دیتا عموما با دادههایی سر و کار داریم که حجم آنها بیشتر از ظرفیت نرمافزارهای عادی است و بنابراین، فرآیند تحلیل، فرآیندی مشکل است. بنابراین در این پروسه، حجم عظیمی از اطلاعات تفکیک نشده و ساختار نیافته در اختیار قرار میگیرد که ساختاربندی و کشف الگوها از دل آنها کاری دشوار محسوب میشود.

در بیگ دیتا عموما با دادههایی سر و کار داریم که حجم آنها بیشتر از

ظرفیت نرمافزارهای عادی است و بنابراین، فرآیند تحلیل، فرآیندی مشکل است.

بنیادهای علمی برآمده از اقتصاد، همواره در تدوین الگوهای سیاسی – امنیتی نقشی هموارکننده داشتهاند. اولین باری که تصویری سیستماتیک از نظام بینالمللی ترسیم شد، برآمده از انواع بازارهای اقتصادی و شیوههای عملکرد آنها بود.

بنابراین، با تحلیل دادههای شبکههای اجتماعی و ارتباطات الکترونیک هم میتوان به الگوهای پنهان و همبستگیهای ناشناخته رسید. بدیهی است در این مسیر، علم آمار بهکمک تحلیلگران میآید و عموما نرمافزارهای بسیار پیشرفتهای که توسط غولهای رایانهای جهان تولید میشوند، نقشی بهسزا دارند.

* استراتژی پسکاوی

در بین چهار استراتژی تحقیقاتی در طراحی پژوهشهای اجتماعی، بیگ دیتا از بین مدلهای استقرایی، قیاسی، پسکاوی و استفهامی، از استراتژی پسکاوی بهره میجوید. این استراتژی تاکید دارد که پس از گردآوری دادهها، باید به الگوها و قواعدی دست یافت که تکرار آنها نتایج مشابه از پی دارد.

بهعبارت دیگر، تحقیق اجتماعی باید به کشف الگوهای حاکم بینجامد و این تقریبا همان کاری است که بیگ دیتا در حال انجام آن است. در این راهبرد، الگوهای منجر به دادههای دریافتی پس از کشف مورد آزمون قرار میگیرند و در صورت موفقیت در آزمون پذیرفته میشوند.

شیوههای آزمون مختلف است و بالاخص وقتی کار به عرصه سیاست کشیده شود، قطعا مبهم خواهد بود و به تصمیمسازی پژوهشگران و در نهایت تصمیمگیری مقامات منوط خواهند بود.

* آژانس امنیت ملی آمریکا و بیگ دیتا

برای آژانس امنیت ملی آمریکا (NSA) که سابقه آن به جنگ جهانی دوم و تراژدی حمله ژاپنیها به پرل هاربر بازمیگردد، گردآوری اطلاعات تنها یک ابزار نیست بلکه هدف است و بدیهی است اطلاعات مزبور زمانی ارزشمند تلقی میشوند که با آنالیزهای مستمر به اطلاعات ارزشمند جهت تصمیمسازی و تصمیمگیری تبدیل شوند. اینجاست که در جامعه اطلاعاتی، آنالیز بیگ دیتا به کار آژانس امنیت ملی آمریکا خواهد آمد.

برای آژانس امنیت ملی آمریکا (NSA) گردآوری اطلاعات

تنها یک ابزار نیست بلکه هدف است

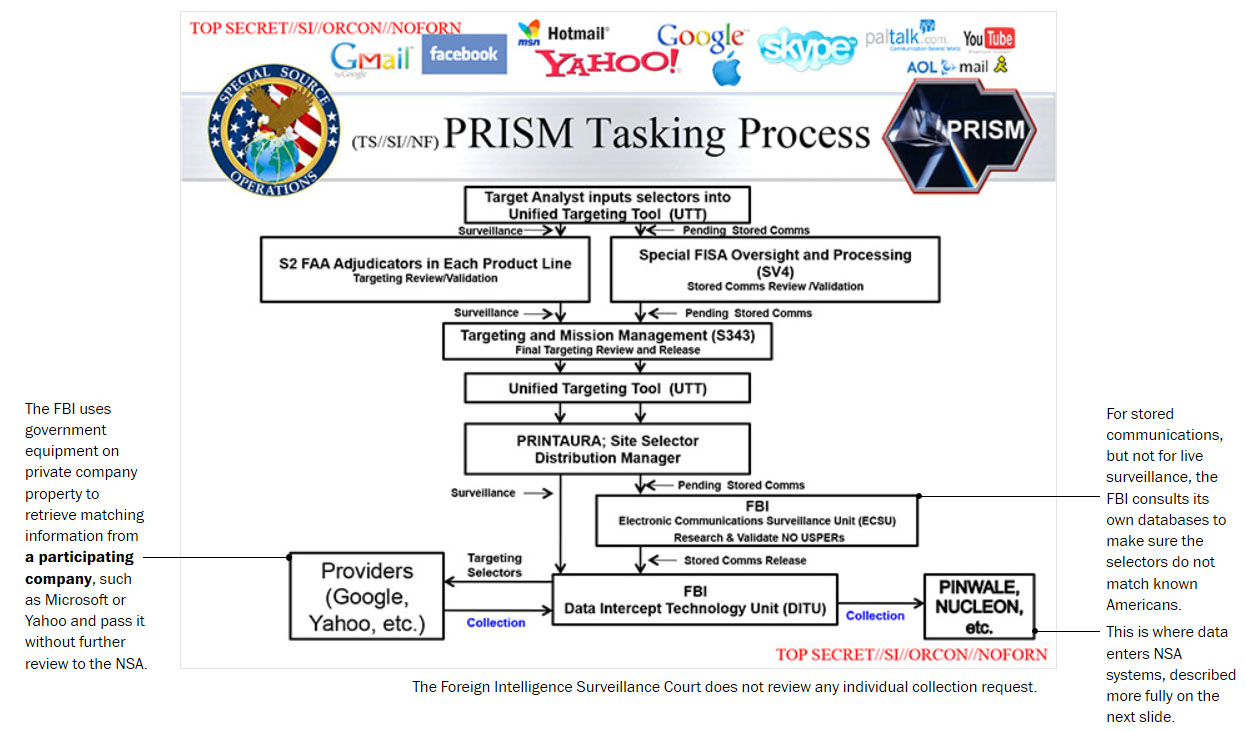

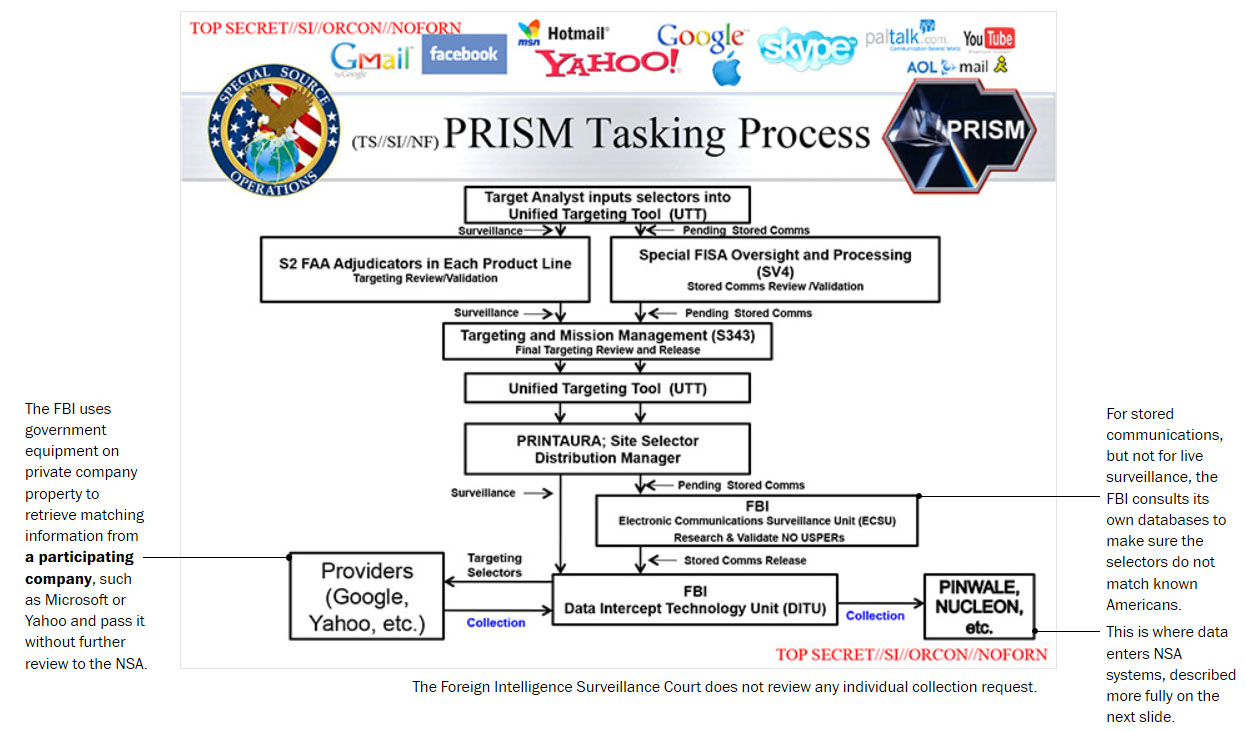

«سین گالانگر» در یادداشتی در پایگاه اطلاعرسانی «آرتچنیکا» مینویسد: آژانس امنیت ملی آمریکا در «برنامه پریسم» (PRISM program)، در حال گردآوری دادهها و یافتن ارتباطات بین آنها است. در این میان، آژانس مزبور به دنبال استثنائات میگردد. با دسترسی به این استثنائات، افبیآی شروع به تعمیق در مساله میکند.

واقعیت آن است که آژانس امنیت ملی آمریکا قابلیت گردآوری دادههای شبکههای تلفنی و اینترنتی را مدتهاست که کسب کرده است. NSA این قابلیت را مدیون همکاری شرکتهای تلفنی و اینترنتی است که قابلیتهای سختافزاری و نرمافزاری خود را در اختیار آن قرار میدهند. بالاخص اخیرا دو شرکت «گوگل» و «یاهو» در این زمینه کمکهای فراوانی به آژانس امنیت ملی آمریکا کردهاند.

با توجه به حجم بسیار گسترده اطلاعاتی که در اینترنت رد و بدل میشود، آنالیز کردن این حجم از اطلاعات کار بسیار سختی است که برخی کارشناسان در توان آژانس امنیت ملی آمریکا در انجام آن تردید دارند. از سوی دیگر برخی پروتکلهای امن اینترنتی نظیر SSL کار را بر کارشناسان NSA سختتر میکند. بنابراین تردید وجود دارد که آیا در حال حاضر NSA چنین قابلیتی را دارد یا نه اما روشن است که در مسیر دستیابی به آن در حال تلاش است.

بنابر گزارشی که روزنامه یواسای تودی منتشر کرده است، آژانس امنیت ملی آمریکا پایگاه دادهای را به شبکههای اجتماعی اختصاص داده است. هدف از این اقدام، کشف ارتباطات آمریکاییها با خارج از کشور است. بدیهی است که القاعده بهانه بسیار خوبی برای کنترل چنین اطلاعاتی است چرا که یکی از نگرانیهایی که مستمرا پس از یازده سپتامبر 2001 بر آن تاکید شده است، نفوذ شبکه تروریستی القاعده در ایالات متحده است.

«مارک هرشبرگ»، کارشناس فنآوری اطلاعات در مصاحبه با پایگاه اطلاعرسانی «ساینتیفیک آمریکن» تصریح میکند که آژانس امنیت ملی آمریکا در پروژه بیگ دیتای خود بهدنبال «سیگنالهای خاص» میگردد. بهطور مثال، اگر به نوجوانانی که قصد خودکشی دارند دقت شود، پیش از این اقدام مدتی را در خصوص آن فکر میکنند. نشانههایی در آنها وجود دارد که افراد حرفهای برای تشخیص آنها آموزش دیدهاند. مثلا ممکن است پیش از خودکشی با دوستان خود خداحافظی کنند.

به همین ترتیب، سیگنالهایی در رفتار [سایبری] افرادی وجود دارد که از نظر آژانس امنیت ملی آمریکا، «آدمهای بد» (Bad Guys) هستند. آنها ممکن است پیش از اقدامی خاص، رفتارهای خود را تغییر دهند. این سیگنالها توسط حرفهایهای بخش مبارزه با تروریسم قابل شناسایی و تفسیر هستند.

با استفاده از اطلاعات شخصی، همچنین میتوان فهمید که افراد پیشتر کجا بودهاند و چه کار کردهاند؟ عکسهای تلفنهای همراه، بهخوبی میتوانند نشان دهند که یک شخص در کجا حضور داشته است. همچنین میشود فهمید که هرشخصی با چه کسی صحبت کرده یا چه تغییرات مهمی در زندگی خود ایجاد کرده است.

* گوگل و یاهو، یاوران بیگ دیتایی NSA

در نوامبر سال 2006 میلادی، گوگل مقالهای را در خصوص پایگاه داده جدید خود بهنام «بیگ تیبل» (Big Table) منتشر کرد. این پایگاه میتواند حجم گستردهای از دادههای مربوط به کاربران را نگهداری و شاخصگذاری نماید. یاهو نیز پایگاه داده مشابهی را تحت عنوان «هادوپ» (Hadoop) ایجاد کرده است.

بیگ تیبل و هادوپ راهکارهایی را برای مدیریت حجم گسترده اطلاعات در اختیار آژانس امنیت ملی آمریکا قرار میدادند اما از نظر امنیتی دچار ایراد بودند لذا در سال 2008 آژانس مزبور خود اقدام به تهیه پایگاه داده بهتری بهنام «اکیومولو» (Accumulo) نمود. این پایگاه داده بهنوعی توسعه یافته همان پایگاه بیگ تیبل گوگل محسوب میشد اما با ایجاد سطوح دسترسی متعدد، از نظر امنیتی ارتقا یافته بود.

به بیان ساده، اکیومولو به آژانس امنیت ملی آمریکا اجازه میدهد که هر کاری که گوگل میتواند با ایمیلهای شما انجام دهد یا هرکاری را که شرکتهای تلفنی آمریکایی میتوانند با تماسهای کاربرانشان انجام دهند، بهراحتی انجام دهد.

بنابر اطلاعاتی که ادوارد اسنودن در اختیار رسانهها قرار داده است، شرکت مایکروسافت که ویندوزهایش در اکثر رایانهها مورد استفاده قرار میگیرند نیز از سال 2007 اطلاعات کاربران خود را در اختیار آژانس امنیت ملی آمریکا قرار داده است. این اطلاعات میتواند به NSA کمک کند تا حتی از سد پروتکل امن SSL نیز بگذرد.

حتما در خاطر مخاطبان گرامی هست که چندی پیش، ارتباطات نامشروع «دیوید پترائوس»، رئیس سابق سیا از طریق ایمیل او لو رفت. این بدان معناست که کار با جدیت تمام در آمریکا در حال پیگیری است.

* توان تحلیلی بالای اکیومولو

«تام بورگارت»، گزارشی را در پایگاه تحلیلی گلوبال ریسرچ منتشر کرده که بر اساس آن، اکیومولو دارای توان تحلیلی بسیار بالایی است.

توابع تحلیلی اکیومولو بهخاطر توانایی در جستجوهای سریعی که از آنها تحت عنوان «آنالیز نمودار» یاد میشود، کارآمدی بالایی دارند. آنالیز نمودار این قدرت را به آژانس امنیت ملی آمریکا میدهد که با کشف روابط بین افراد مخفی شده در اقیانوسی از دادهها، توان تجسس آژانس مزبور را افزایش دهند.

آنگونه که فوربز نوشته است، آژانس امنیت ملی آمریکا توانسته است با موفقیت قابلیتهای آنالیز نمودار را تست کند. این در حالی است که وایرد گزارش میدهد که 25 درصد از تمام اطلاعات رد و بدل شده در اینترنت به شرکت گوگل اختصاص دارد و این اطلاعات در اختیار آژانس امنیت ملی آمریکاست.

* دستهبندی اطلاعات در دستههای کوچکتر

آنگونه که نشریه برزیلی «او گلوبو» گزارش داده است، شیوه عملکرد اکیومولو در پروژههایی همچون پریسم، آپاستریم و اکس – کیاسکور، مبتنی بر تقسیمبندی دادههای ذخیره شده به دستهبندیهای کوچکتر است که فرآیند تجزیه و تحلیل را سادهتر میکنند. این دستهبندیها شامل شمارههای تلفن، آدرسهای ایمیل و اطلاعات وروی کاربران به شبکههای مختلف اجتماعی میشود.

با این حال، با توجه به اینکه همه ساله حجم اطلاعات رد و بدل شده در فضای سایبری رو به گسترش میگذارد، بدیهی است که آژانس امنیت ملی آمریکا هر سال با مشکلات بیشتری در گردآوری و آنالیز اطلاعات مواجه شود. در شرایطی که انتظار میرود حجم اطلاعات ظرف 5 سال آینده، 3 برابر شود، بهخوبی میتوان فهمید که چرا آژانس امنیت ملی آمریکا 2 میلیارد دلار به ایجاد «دیتا سنتر» یا همان مراکز اطلاعاتی اختصاص داده است.

در همین شرایط، NSA در تلاش است تا با به میدان آورد ابررایانههای آنلاین، زمان تحلیلهای خود را بهتنها چند ثانیه کاهش دهد. در صورتی که این ابررایانهها وارد میدان شوند، هزینه شکستن رمزهای عبور امن به شدت کاهش خواهد یافت. به این ترتیب اطلاعات سرورها یا شبکهها به راحتی قابل استخراج خواهند بود و اینجا همان جایی است که اطلاعات کاربران در آنها نگهداری میشود.

* این فنآوری جهان را تغییر میدهد

«کریستوفر لینچ»، کسی که در 10 شرکت مرتبط با پروژههای بیگ دیتا سرمایهگذاری کرده است، از این فنآوری جدید بهعنوان اولین فنآوری پس از شکلگیری اینترنت نام میبرد که میتواند جهان را تغییر دهد.

کار در آمریکا به جایی رسیده است که شرکتهای خصوصی هم از محصولات سطح پایینتر مرتبط با بیگ دیتا استفاده میکنند. مدتی قبل، یکی از کارکنان یک شرکت خصوصی به نیویورکتایمز گفته بود که شرکتش میتواند با استفاده از آنالیز کالاهایی که یک زن خریداری میکند، تشخیص دهد که او باردار است یا خیر؟

تمام کسانی که تجربه استفاده از جیمیل را دارند، حتما آگهیهایی را در صفحه اصلی ایمیل خود دیدهاند که تقریبا شباهت زیادی به زمینه کاری یا علایق شخصی آنها دارد. مثلا افراد مذهبی ایرانی در جیمیل، با آگهی صفحاتی در اینترنت مواجه میشوند که به زبان فارسی آنها را به دین مسیحیت دعوت میکند.

این هوشمندی، میتواند ناشی از همان آنالیزهایی باشد که قبلا گفته شد. آنالیز نمودار رفتارهای فرد مذهبی در ایمیلش، اعم از صفحاتی که جستجو میکند، پیامهایی که میفرستد یا پیامهایی که دریافت میکند، به راحتی این امکان را به گوگل میدهد که تبلیغات متناسب به الگوهای شناسایی شده از تحلیل رفتار او را در اختیارش قرار دهد.

* وقتی اخلاق و قانون، هر دو زیر پا گذاشته میشود

آنگونه که پایگاه «مدیوم» در گزارشی تصریح کرده است، این اقدام NSA به صراحت با بندهای اول، چهارم و پنجم قانون اساسی ایالات متحده در تناقض است. علاوه بر این مشکلات اخلاقی را هم در بر دارد چرا که بهراحتی میتواند منجر به دسترسی کسانی به اطلاعات خصوصی اشخاص شود که نباید به آنها دسترسی داشته باشند.

اقدام NSA همچنین آزادی بیان را نیز که همواره از ادعاهای مقامات آمریکایی بوده است، زیر سوال میبرد چرا که شاید فرستادن یک پیام ساده، فردی را در زمره مظنونین وارد کرده و تحت توجه ویژه آژانس امنیت ملی آمریکا قرار دهد. بنابراین ناراضیان سیاسی بهراحتی در زمره تروریستها مورد آنالیز اطلاعاتی واقع میشوند.

پروژههای بیگ دیتایی آژانس امنیت ملی آمریکا نظیر پریسم و آپاستریم، بسیاری از کشورهای دیگر را نیز نگران کرده است. این نگرانی حتی شامل کشورهای اروپایی نیز شد. اکنون ناراضیان از سیاستهای آمریکا در هیچجای جهان امنیتی ندارند.

مارک هرشبرگ معتقد است که آمریکاییها اهمیت چندانی برای اطلاعاتی که از آنها جمعآوری میشود، قائل نیستند. نه از نظر قانونی و نه از نظر فرهنگی، این امر برای آمریکاییها اهمیت چندانی ندارد و این باعث تاسف است. آنچه هرشبرگ به آن اشاره کرده، اتفاقا انگیزه خوبی برای مقامات آژانس امنیت ملی آمریکاست تا بدون زحمت و دردسر چندانی به پروژههای خود ادامه دهند.

اما این بدان معنا نیست که برای سایر کشورها و شهروندان آنها هم جاسوسی آمریکاییها اهمیت چندانی نداشته باشد. اکنون پس از شرح بیگ دیتا و شیوه تحلیل آن، لازم است به ابعاد بینالمللی آن پرداخته شود، ابعادی که قطعا برای کشورهای مخالف سیاستهای ایالات متحده از جمله ایران نیز میتواند مهم باشد.

* آیا بیگ دیتا برای NSA فقط مصرف داخلی دارد؟

پاسخ به این سوال به راحتی پاسخ دادن به این سوال اولیه است: «آیا استفادهکنندگان از شبکههای اینترنتی و شبکههای ارتباطات الکترونیکی جهانی فقط آمریکاییها هستند؟» بدیهی است که «خیر». شبکههای اجتماعی، ایمیلها و سایر ادوات ارتباطات الکترونیکی مملو از انسانهایی است که آمریکایی نیستند.

افشاگریهای ادوارد اسنودن که به تازگی موفق به اخذ پناهندگی یکساله از روسیه شد نیز نشان میداد که NSA در حال جمعآوری اطلاعات از نمایندگیهای کشورهایی است که در عرف بینالمللی متحدش شناخته میشوند. بنابراین مشخص است که پروژههای NSA از جمله پریسم دارای ابعاد بینالمللی هستند.

این همان مطلبی است که در ابتدای گزارش هم به آن اشاره شد. برتری اطلاعاتی در فضای جهانی شدن، بهمنزله افزایش قدرت است و افزایش قدرت نیز از زمان «توسیدید» تاکنون مهمترین ابزار برای حفظ بقا در نظام بینالمللی بوده است. حفظ هژمونی ایالات متحده در جامعه جهانی، مستلزم برتری مطلق اطلاعاتی است و این همان چیزی است که آمریکاییها با پروژههایی نظیر پریسم بهدنبال آن هستند و البته یقینا این تنها یکی از ابعاد افشاشده تلاشهای آنهاست و نباید از وجود ابعاد افشانشده تعجب کرد.

اگر به انقلابهای اخیر مصر، لیبی، بحرین و دیگر نقاط خاورمیانه و شمال آفریقا نظر بیفکنیم، کاملا به نقش شبکههای اجتماعی در آنها واقف خواهیم شد. انقلابهای بدون رهبری که از دل ارتباطات اجتماعی میجوشند، وابسته به ابزارهای این ارتباطات هستند و تسلط کامل به ابزارهای این ارتباطات و قابلیت تحلیل آنها، به سیاست خارجی ایالات متحده دست برتر میبخشد.

* توانایی دانلود و آپلود افکار عمومی

آژانس امنیت ملی آمریکا اکنون این امکان را یافته است تا با دانلود و دریافت اطلاعات و پستهای شهروندان کشورهای مختلف و آنالیز آنها، رویکردهای افکار عمومی و الگوهای مختلف فکری بخشهای مختلف جوامع انسانی را شناسایی کند.

آمریکاییها پس از آنالیز نمودار هم میتوانند گروههای انسانی مخالف خود را شناسایی کنند و آنها را تحت پایش قرار دهند و هم میتوانند نیروهای موافق خود را در کشورهای مختلف شناسایی کرده و روی آنها سرمایهگذاری کنند.

از سوی دیگر، میتوانند با آپلود اطلاعاتی که میتواند رویکردها را بهنفع آنان تغییر دهد، در هر برهه از زمان افکار عمومی را بهنفع خود تغییر داده و آنچه را میخواهند بهخورد اجتماعات دهند.

بنابراین، آمریکاییها در پروسه دانلود میتوانند به جهتگیریهای افکار عمومی در کشورهای مختلف دست یابند و در پروژه آپلود، میتوانند این جهتگیریها را تغییر دهند.

این قابلیت بالاخص برای حکومتهایی که دارای مواضع انتقادی از رژیم ایالات متحده هستند، بهشدت خطرناک است چرا که با تغییر افکار عمومی میتواند حاکمیت آنها را بهخطر اندازد. بالاخص در این بین شبکههای اجتماعی نقش بسیار مهمی میتوانند ایفا کنند.

نکته مهمی که در اینجا وجود دارد آن است که بیگ دیتا میتواند پروژههای افکارعمومیسازی را در شبکههای اجتماعی و رسانههای جمعی کاملا هدفمندسازی کنند و ضریب اشتباه و نتایج ناخواسته را در آنها کاهش دهند. مثلا شاید یکی از تواناییهایی که در دوران انقلابهای عربی از خود بروز دادهاند این است که در عین دم زدن از دموکراسی، قدرتیافتن گروههای اسلامگرا از مسیر دموکراتیک را در جوامع عربی، ماهیتا غیردموکراتیک جلوه دهند.

* سوالاتی برای پژوهش بیشتر

در پایان این گزارش، گروه گزارش ویژه مشرق سوالاتی را مطرح میکند که شاید بتواند در آینده مورد تحقیق بیشتر در محاقل علمی قرار گیرد:

منابع و مآخذ:

دغدغه دولتها در عرصه جامعه اطلاعاتی را میتوان در دو حوزه جستجو کرد. اگر بپذیریم که دغدغه اصلی دولتها علیرغم گذشت صدها سال از «پیمانهای وستفالی» در قرن هفدهم، همچنان همان «مقوله بقا» است که مورد اشاره اندیشمندانی چون «توماس هابز» بود، بنابراین دولتها دو دغدغه اصلی خواهند داشت:

- اول، حفظ حاکمیت ملی در شرایطی که گسترش اطلاعات و روابط زیرکشوری، به سست شدن عرصه حاکمیت دولتها انجامیده است. از این رو به وضوح و بالاخص در جوامع غربی دیده میشود که علیرغم کاهش گسترده حاکمیت بی قید و شرط دولتها، توانمندی دولتها رو به فزونی است؛

- دوم، حفظ جایگاه برتر بینالمللی که قطعا مستلزم برتری اطلاعاتی است. اگر جایگاه کشورها را در نظام بینالمللی «قدرت» تعیین میکند که میکند و اگر قدرت دیگر تنها در توان نظامی خلاصه نشده و مولفههای متعدد در آن دخیل هستند، یکی از این مولفهها یقینا «دست برتر اطلاعاتی» است. از این روست که بنابر افشاگریهای «ادوارد اسنودن»، جاسوس سابق سیا، ایالات متحده در برنامههای جاسوسی خود حتی متحدینش را نیز استثنا نمیکند.

از سوی دیگر، بشر در عصری بهسر میبرد که از آن بهعنوان عصر جهانی شدن یاد میکنند. در این عصر، شبکههای اجتماعی و ارتباطات الکترونیک نقشی بهسزا در تعیین افکار عمومی دارند و پروسه بیوقفه «آپلود» و «دانلود» در آن گستره وسیعی از دادهها را ایجاد میکند که قطعا قابلیت تجزیه و تحلیل دارند.

پروسه بیوقفه «آپلود» و «دانلود»، گستره وسیعی از دادهها را ایجاد میکند

که قطعا قابلیت تجزیه و تحلیل دارند.

پس از مقدمه فوق، این گزارش ویژه قصد دارد به پدیدهای نوین بپردازد که ظاهرا در کشور ما مغفول مانده است. این پدیده که «Big Data» (بیگ دیتا) نام دارد، امروزه نهتنها در عرصه اقتصادی بلکه در عرصه امنیتی مورد استفاده است و بالاخص مقامات اطلاعاتی آمریکایی بهطور حتم از آن استفاده امنیتی میکنند.

* بیگ دیتا چیست؟

اصل و بنیاد تعریف بیگ دیتا (Big Data) ، تعریفی اقتصادی است. بیگ دیتا از نظر لغوی بهمعنای «داده بزرگ» است و با تجزیه و تحلیل آن میتوان، «الگوهای پنهان»، «همبستگیهای ناشناخته» و سایر اطلاعات مفید را استخراج کرد. در عالم اقتصاد، داشتن چنین تحلیلی میتواند منجر به «مزیت نسبی» و جلب سود اقتصادی شود و بازاریابی موثرتر، از جمله بروندادهای این فرآیند تلقی میشود.

در بیگ دیتا عموما با دادههایی سر و کار داریم که حجم آنها بیشتر از ظرفیت نرمافزارهای عادی است و بنابراین، فرآیند تحلیل، فرآیندی مشکل است. بنابراین در این پروسه، حجم عظیمی از اطلاعات تفکیک نشده و ساختار نیافته در اختیار قرار میگیرد که ساختاربندی و کشف الگوها از دل آنها کاری دشوار محسوب میشود.

در بیگ دیتا عموما با دادههایی سر و کار داریم که حجم آنها بیشتر از

ظرفیت نرمافزارهای عادی است و بنابراین، فرآیند تحلیل، فرآیندی مشکل است.

بنیادهای علمی برآمده از اقتصاد، همواره در تدوین الگوهای سیاسی – امنیتی نقشی هموارکننده داشتهاند. اولین باری که تصویری سیستماتیک از نظام بینالمللی ترسیم شد، برآمده از انواع بازارهای اقتصادی و شیوههای عملکرد آنها بود.

بنابراین، با تحلیل دادههای شبکههای اجتماعی و ارتباطات الکترونیک هم میتوان به الگوهای پنهان و همبستگیهای ناشناخته رسید. بدیهی است در این مسیر، علم آمار بهکمک تحلیلگران میآید و عموما نرمافزارهای بسیار پیشرفتهای که توسط غولهای رایانهای جهان تولید میشوند، نقشی بهسزا دارند.

* استراتژی پسکاوی

در بین چهار استراتژی تحقیقاتی در طراحی پژوهشهای اجتماعی، بیگ دیتا از بین مدلهای استقرایی، قیاسی، پسکاوی و استفهامی، از استراتژی پسکاوی بهره میجوید. این استراتژی تاکید دارد که پس از گردآوری دادهها، باید به الگوها و قواعدی دست یافت که تکرار آنها نتایج مشابه از پی دارد.

بهعبارت دیگر، تحقیق اجتماعی باید به کشف الگوهای حاکم بینجامد و این تقریبا همان کاری است که بیگ دیتا در حال انجام آن است. در این راهبرد، الگوهای منجر به دادههای دریافتی پس از کشف مورد آزمون قرار میگیرند و در صورت موفقیت در آزمون پذیرفته میشوند.

شیوههای آزمون مختلف است و بالاخص وقتی کار به عرصه سیاست کشیده شود، قطعا مبهم خواهد بود و به تصمیمسازی پژوهشگران و در نهایت تصمیمگیری مقامات منوط خواهند بود.

* آژانس امنیت ملی آمریکا و بیگ دیتا

برای آژانس امنیت ملی آمریکا (NSA) که سابقه آن به جنگ جهانی دوم و تراژدی حمله ژاپنیها به پرل هاربر بازمیگردد، گردآوری اطلاعات تنها یک ابزار نیست بلکه هدف است و بدیهی است اطلاعات مزبور زمانی ارزشمند تلقی میشوند که با آنالیزهای مستمر به اطلاعات ارزشمند جهت تصمیمسازی و تصمیمگیری تبدیل شوند. اینجاست که در جامعه اطلاعاتی، آنالیز بیگ دیتا به کار آژانس امنیت ملی آمریکا خواهد آمد.

برای آژانس امنیت ملی آمریکا (NSA) گردآوری اطلاعات

تنها یک ابزار نیست بلکه هدف است

«سین گالانگر» در یادداشتی در پایگاه اطلاعرسانی «آرتچنیکا» مینویسد: آژانس امنیت ملی آمریکا در «برنامه پریسم» (PRISM program)، در حال گردآوری دادهها و یافتن ارتباطات بین آنها است. در این میان، آژانس مزبور به دنبال استثنائات میگردد. با دسترسی به این استثنائات، افبیآی شروع به تعمیق در مساله میکند.

واقعیت آن است که آژانس امنیت ملی آمریکا قابلیت گردآوری دادههای شبکههای تلفنی و اینترنتی را مدتهاست که کسب کرده است. NSA این قابلیت را مدیون همکاری شرکتهای تلفنی و اینترنتی است که قابلیتهای سختافزاری و نرمافزاری خود را در اختیار آن قرار میدهند. بالاخص اخیرا دو شرکت «گوگل» و «یاهو» در این زمینه کمکهای فراوانی به آژانس امنیت ملی آمریکا کردهاند.

با توجه به حجم بسیار گسترده اطلاعاتی که در اینترنت رد و بدل میشود، آنالیز کردن این حجم از اطلاعات کار بسیار سختی است که برخی کارشناسان در توان آژانس امنیت ملی آمریکا در انجام آن تردید دارند. از سوی دیگر برخی پروتکلهای امن اینترنتی نظیر SSL کار را بر کارشناسان NSA سختتر میکند. بنابراین تردید وجود دارد که آیا در حال حاضر NSA چنین قابلیتی را دارد یا نه اما روشن است که در مسیر دستیابی به آن در حال تلاش است.

بنابر گزارشی که روزنامه یواسای تودی منتشر کرده است، آژانس امنیت ملی آمریکا پایگاه دادهای را به شبکههای اجتماعی اختصاص داده است. هدف از این اقدام، کشف ارتباطات آمریکاییها با خارج از کشور است. بدیهی است که القاعده بهانه بسیار خوبی برای کنترل چنین اطلاعاتی است چرا که یکی از نگرانیهایی که مستمرا پس از یازده سپتامبر 2001 بر آن تاکید شده است، نفوذ شبکه تروریستی القاعده در ایالات متحده است.

«مارک هرشبرگ»، کارشناس فنآوری اطلاعات در مصاحبه با پایگاه اطلاعرسانی «ساینتیفیک آمریکن» تصریح میکند که آژانس امنیت ملی آمریکا در پروژه بیگ دیتای خود بهدنبال «سیگنالهای خاص» میگردد. بهطور مثال، اگر به نوجوانانی که قصد خودکشی دارند دقت شود، پیش از این اقدام مدتی را در خصوص آن فکر میکنند. نشانههایی در آنها وجود دارد که افراد حرفهای برای تشخیص آنها آموزش دیدهاند. مثلا ممکن است پیش از خودکشی با دوستان خود خداحافظی کنند.

به همین ترتیب، سیگنالهایی در رفتار [سایبری] افرادی وجود دارد که از نظر آژانس امنیت ملی آمریکا، «آدمهای بد» (Bad Guys) هستند. آنها ممکن است پیش از اقدامی خاص، رفتارهای خود را تغییر دهند. این سیگنالها توسط حرفهایهای بخش مبارزه با تروریسم قابل شناسایی و تفسیر هستند.

با استفاده از اطلاعات شخصی، همچنین میتوان فهمید که افراد پیشتر کجا بودهاند و چه کار کردهاند؟ عکسهای تلفنهای همراه، بهخوبی میتوانند نشان دهند که یک شخص در کجا حضور داشته است. همچنین میشود فهمید که هرشخصی با چه کسی صحبت کرده یا چه تغییرات مهمی در زندگی خود ایجاد کرده است.

* گوگل و یاهو، یاوران بیگ دیتایی NSA

در نوامبر سال 2006 میلادی، گوگل مقالهای را در خصوص پایگاه داده جدید خود بهنام «بیگ تیبل» (Big Table) منتشر کرد. این پایگاه میتواند حجم گستردهای از دادههای مربوط به کاربران را نگهداری و شاخصگذاری نماید. یاهو نیز پایگاه داده مشابهی را تحت عنوان «هادوپ» (Hadoop) ایجاد کرده است.

بیگ تیبل و هادوپ راهکارهایی را برای مدیریت حجم گسترده اطلاعات در اختیار آژانس امنیت ملی آمریکا قرار میدادند اما از نظر امنیتی دچار ایراد بودند لذا در سال 2008 آژانس مزبور خود اقدام به تهیه پایگاه داده بهتری بهنام «اکیومولو» (Accumulo) نمود. این پایگاه داده بهنوعی توسعه یافته همان پایگاه بیگ تیبل گوگل محسوب میشد اما با ایجاد سطوح دسترسی متعدد، از نظر امنیتی ارتقا یافته بود.

به بیان ساده، اکیومولو به آژانس امنیت ملی آمریکا اجازه میدهد که هر کاری که گوگل میتواند با ایمیلهای شما انجام دهد یا هرکاری را که شرکتهای تلفنی آمریکایی میتوانند با تماسهای کاربرانشان انجام دهند، بهراحتی انجام دهد.

بنابر اطلاعاتی که ادوارد اسنودن در اختیار رسانهها قرار داده است، شرکت مایکروسافت که ویندوزهایش در اکثر رایانهها مورد استفاده قرار میگیرند نیز از سال 2007 اطلاعات کاربران خود را در اختیار آژانس امنیت ملی آمریکا قرار داده است. این اطلاعات میتواند به NSA کمک کند تا حتی از سد پروتکل امن SSL نیز بگذرد.

حتما در خاطر مخاطبان گرامی هست که چندی پیش، ارتباطات نامشروع «دیوید پترائوس»، رئیس سابق سیا از طریق ایمیل او لو رفت. این بدان معناست که کار با جدیت تمام در آمریکا در حال پیگیری است.

* توان تحلیلی بالای اکیومولو

«تام بورگارت»، گزارشی را در پایگاه تحلیلی گلوبال ریسرچ منتشر کرده که بر اساس آن، اکیومولو دارای توان تحلیلی بسیار بالایی است.

توابع تحلیلی اکیومولو بهخاطر توانایی در جستجوهای سریعی که از آنها تحت عنوان «آنالیز نمودار» یاد میشود، کارآمدی بالایی دارند. آنالیز نمودار این قدرت را به آژانس امنیت ملی آمریکا میدهد که با کشف روابط بین افراد مخفی شده در اقیانوسی از دادهها، توان تجسس آژانس مزبور را افزایش دهند.

آنگونه که فوربز نوشته است، آژانس امنیت ملی آمریکا توانسته است با موفقیت قابلیتهای آنالیز نمودار را تست کند. این در حالی است که وایرد گزارش میدهد که 25 درصد از تمام اطلاعات رد و بدل شده در اینترنت به شرکت گوگل اختصاص دارد و این اطلاعات در اختیار آژانس امنیت ملی آمریکاست.

* دستهبندی اطلاعات در دستههای کوچکتر

آنگونه که نشریه برزیلی «او گلوبو» گزارش داده است، شیوه عملکرد اکیومولو در پروژههایی همچون پریسم، آپاستریم و اکس – کیاسکور، مبتنی بر تقسیمبندی دادههای ذخیره شده به دستهبندیهای کوچکتر است که فرآیند تجزیه و تحلیل را سادهتر میکنند. این دستهبندیها شامل شمارههای تلفن، آدرسهای ایمیل و اطلاعات وروی کاربران به شبکههای مختلف اجتماعی میشود.

با این حال، با توجه به اینکه همه ساله حجم اطلاعات رد و بدل شده در فضای سایبری رو به گسترش میگذارد، بدیهی است که آژانس امنیت ملی آمریکا هر سال با مشکلات بیشتری در گردآوری و آنالیز اطلاعات مواجه شود. در شرایطی که انتظار میرود حجم اطلاعات ظرف 5 سال آینده، 3 برابر شود، بهخوبی میتوان فهمید که چرا آژانس امنیت ملی آمریکا 2 میلیارد دلار به ایجاد «دیتا سنتر» یا همان مراکز اطلاعاتی اختصاص داده است.

در همین شرایط، NSA در تلاش است تا با به میدان آورد ابررایانههای آنلاین، زمان تحلیلهای خود را بهتنها چند ثانیه کاهش دهد. در صورتی که این ابررایانهها وارد میدان شوند، هزینه شکستن رمزهای عبور امن به شدت کاهش خواهد یافت. به این ترتیب اطلاعات سرورها یا شبکهها به راحتی قابل استخراج خواهند بود و اینجا همان جایی است که اطلاعات کاربران در آنها نگهداری میشود.

* این فنآوری جهان را تغییر میدهد

«کریستوفر لینچ»، کسی که در 10 شرکت مرتبط با پروژههای بیگ دیتا سرمایهگذاری کرده است، از این فنآوری جدید بهعنوان اولین فنآوری پس از شکلگیری اینترنت نام میبرد که میتواند جهان را تغییر دهد.

کار در آمریکا به جایی رسیده است که شرکتهای خصوصی هم از محصولات سطح پایینتر مرتبط با بیگ دیتا استفاده میکنند. مدتی قبل، یکی از کارکنان یک شرکت خصوصی به نیویورکتایمز گفته بود که شرکتش میتواند با استفاده از آنالیز کالاهایی که یک زن خریداری میکند، تشخیص دهد که او باردار است یا خیر؟

تمام کسانی که تجربه استفاده از جیمیل را دارند، حتما آگهیهایی را در صفحه اصلی ایمیل خود دیدهاند که تقریبا شباهت زیادی به زمینه کاری یا علایق شخصی آنها دارد. مثلا افراد مذهبی ایرانی در جیمیل، با آگهی صفحاتی در اینترنت مواجه میشوند که به زبان فارسی آنها را به دین مسیحیت دعوت میکند.

این هوشمندی، میتواند ناشی از همان آنالیزهایی باشد که قبلا گفته شد. آنالیز نمودار رفتارهای فرد مذهبی در ایمیلش، اعم از صفحاتی که جستجو میکند، پیامهایی که میفرستد یا پیامهایی که دریافت میکند، به راحتی این امکان را به گوگل میدهد که تبلیغات متناسب به الگوهای شناسایی شده از تحلیل رفتار او را در اختیارش قرار دهد.

* وقتی اخلاق و قانون، هر دو زیر پا گذاشته میشود

آنگونه که پایگاه «مدیوم» در گزارشی تصریح کرده است، این اقدام NSA به صراحت با بندهای اول، چهارم و پنجم قانون اساسی ایالات متحده در تناقض است. علاوه بر این مشکلات اخلاقی را هم در بر دارد چرا که بهراحتی میتواند منجر به دسترسی کسانی به اطلاعات خصوصی اشخاص شود که نباید به آنها دسترسی داشته باشند.

اقدام NSA همچنین آزادی بیان را نیز که همواره از ادعاهای مقامات آمریکایی بوده است، زیر سوال میبرد چرا که شاید فرستادن یک پیام ساده، فردی را در زمره مظنونین وارد کرده و تحت توجه ویژه آژانس امنیت ملی آمریکا قرار دهد. بنابراین ناراضیان سیاسی بهراحتی در زمره تروریستها مورد آنالیز اطلاعاتی واقع میشوند.

پروژههای بیگ دیتایی آژانس امنیت ملی آمریکا نظیر پریسم و آپاستریم، بسیاری از کشورهای دیگر را نیز نگران کرده است. این نگرانی حتی شامل کشورهای اروپایی نیز شد. اکنون ناراضیان از سیاستهای آمریکا در هیچجای جهان امنیتی ندارند.

مارک هرشبرگ معتقد است که آمریکاییها اهمیت چندانی برای اطلاعاتی که از آنها جمعآوری میشود، قائل نیستند. نه از نظر قانونی و نه از نظر فرهنگی، این امر برای آمریکاییها اهمیت چندانی ندارد و این باعث تاسف است. آنچه هرشبرگ به آن اشاره کرده، اتفاقا انگیزه خوبی برای مقامات آژانس امنیت ملی آمریکاست تا بدون زحمت و دردسر چندانی به پروژههای خود ادامه دهند.

اما این بدان معنا نیست که برای سایر کشورها و شهروندان آنها هم جاسوسی آمریکاییها اهمیت چندانی نداشته باشد. اکنون پس از شرح بیگ دیتا و شیوه تحلیل آن، لازم است به ابعاد بینالمللی آن پرداخته شود، ابعادی که قطعا برای کشورهای مخالف سیاستهای ایالات متحده از جمله ایران نیز میتواند مهم باشد.

* آیا بیگ دیتا برای NSA فقط مصرف داخلی دارد؟

پاسخ به این سوال به راحتی پاسخ دادن به این سوال اولیه است: «آیا استفادهکنندگان از شبکههای اینترنتی و شبکههای ارتباطات الکترونیکی جهانی فقط آمریکاییها هستند؟» بدیهی است که «خیر». شبکههای اجتماعی، ایمیلها و سایر ادوات ارتباطات الکترونیکی مملو از انسانهایی است که آمریکایی نیستند.

افشاگریهای ادوارد اسنودن که به تازگی موفق به اخذ پناهندگی یکساله از روسیه شد نیز نشان میداد که NSA در حال جمعآوری اطلاعات از نمایندگیهای کشورهایی است که در عرف بینالمللی متحدش شناخته میشوند. بنابراین مشخص است که پروژههای NSA از جمله پریسم دارای ابعاد بینالمللی هستند.

این همان مطلبی است که در ابتدای گزارش هم به آن اشاره شد. برتری اطلاعاتی در فضای جهانی شدن، بهمنزله افزایش قدرت است و افزایش قدرت نیز از زمان «توسیدید» تاکنون مهمترین ابزار برای حفظ بقا در نظام بینالمللی بوده است. حفظ هژمونی ایالات متحده در جامعه جهانی، مستلزم برتری مطلق اطلاعاتی است و این همان چیزی است که آمریکاییها با پروژههایی نظیر پریسم بهدنبال آن هستند و البته یقینا این تنها یکی از ابعاد افشاشده تلاشهای آنهاست و نباید از وجود ابعاد افشانشده تعجب کرد.

اگر به انقلابهای اخیر مصر، لیبی، بحرین و دیگر نقاط خاورمیانه و شمال آفریقا نظر بیفکنیم، کاملا به نقش شبکههای اجتماعی در آنها واقف خواهیم شد. انقلابهای بدون رهبری که از دل ارتباطات اجتماعی میجوشند، وابسته به ابزارهای این ارتباطات هستند و تسلط کامل به ابزارهای این ارتباطات و قابلیت تحلیل آنها، به سیاست خارجی ایالات متحده دست برتر میبخشد.

* توانایی دانلود و آپلود افکار عمومی

آژانس امنیت ملی آمریکا اکنون این امکان را یافته است تا با دانلود و دریافت اطلاعات و پستهای شهروندان کشورهای مختلف و آنالیز آنها، رویکردهای افکار عمومی و الگوهای مختلف فکری بخشهای مختلف جوامع انسانی را شناسایی کند.

آمریکاییها پس از آنالیز نمودار هم میتوانند گروههای انسانی مخالف خود را شناسایی کنند و آنها را تحت پایش قرار دهند و هم میتوانند نیروهای موافق خود را در کشورهای مختلف شناسایی کرده و روی آنها سرمایهگذاری کنند.

از سوی دیگر، میتوانند با آپلود اطلاعاتی که میتواند رویکردها را بهنفع آنان تغییر دهد، در هر برهه از زمان افکار عمومی را بهنفع خود تغییر داده و آنچه را میخواهند بهخورد اجتماعات دهند.

بنابراین، آمریکاییها در پروسه دانلود میتوانند به جهتگیریهای افکار عمومی در کشورهای مختلف دست یابند و در پروژه آپلود، میتوانند این جهتگیریها را تغییر دهند.

این قابلیت بالاخص برای حکومتهایی که دارای مواضع انتقادی از رژیم ایالات متحده هستند، بهشدت خطرناک است چرا که با تغییر افکار عمومی میتواند حاکمیت آنها را بهخطر اندازد. بالاخص در این بین شبکههای اجتماعی نقش بسیار مهمی میتوانند ایفا کنند.

نکته مهمی که در اینجا وجود دارد آن است که بیگ دیتا میتواند پروژههای افکارعمومیسازی را در شبکههای اجتماعی و رسانههای جمعی کاملا هدفمندسازی کنند و ضریب اشتباه و نتایج ناخواسته را در آنها کاهش دهند. مثلا شاید یکی از تواناییهایی که در دوران انقلابهای عربی از خود بروز دادهاند این است که در عین دم زدن از دموکراسی، قدرتیافتن گروههای اسلامگرا از مسیر دموکراتیک را در جوامع عربی، ماهیتا غیردموکراتیک جلوه دهند.

* سوالاتی برای پژوهش بیشتر

در پایان این گزارش، گروه گزارش ویژه مشرق سوالاتی را مطرح میکند که شاید بتواند در آینده مورد تحقیق بیشتر در محاقل علمی قرار گیرد:

- تاثیر پروژههای بیگ دیتایی آژانس امنیت ملی آمریکا بر امنیت ملی ایران چیست؟

- پس از تحولات بیداری اسلامی در خاورمیانه و شمال آفریقا، بیگ دیتا چه تاثیری بر تحولات این کشورها داشت؟

- نسبت پروژههای بیگ دیتایی آژانس امنیت ملی آمریکا با مفهوم دهکده جهانی چیست؟

- از منظر حقوق بینالملل، چگونه میتوان به پروژههای NSA نظیر پریسم پرداخت؟

منابع و مآخذ:

http://www.techrepublic.com/blog/big-data-analytics/the-nsa-and-big-data

https://medium.com/technology-and-society/e78cbf912907

http://www.globalresearch.ca/big-data-dynamo-how-giant-tech-firms-help-the-government-to-spy-on-americans/5344211

http://www.forbes.com/sites/siliconangle/2013/06/07/how-the-nsa-tracks-your-calls

http://oglobo.globo.com/infograficos/big-brother-am-latina

http://www.huffingtonpost.com/2013/06/12/nsa-big-data_n_3423482.html

http://arstechnica.com/information-technology/2013/06/what-the-nsa-can-do-with-big-data

http://www.scientificamerican.com/article.cfm?id=how-are-the-nsa

http://searchbusinessanalytics.techtarget.com/definition/big-data-analytic

https://medium.com/technology-and-society/e78cbf912907

http://www.globalresearch.ca/big-data-dynamo-how-giant-tech-firms-help-the-government-to-spy-on-americans/5344211

http://www.forbes.com/sites/siliconangle/2013/06/07/how-the-nsa-tracks-your-calls

http://oglobo.globo.com/infograficos/big-brother-am-latina

http://www.huffingtonpost.com/2013/06/12/nsa-big-data_n_3423482.html

http://arstechnica.com/information-technology/2013/06/what-the-nsa-can-do-with-big-data

http://www.scientificamerican.com/article.cfm?id=how-are-the-nsa

http://searchbusinessanalytics.techtarget.com/definition/big-data-analytic